cve-2019-0708漏洞被称为“永恒之蓝”级别的漏洞,只要windows远程桌面服务(rdp服务)开启即可被攻击。

一位专家在GitHub上发布了CVE-2019-0708的检测工具,并提交了MSF的auxiliary模块。因此,通过MSF可以对目标计算机进行漏洞检测。

GitHub项目:

https://www.php.cn/link/de52c3533a78c94f7b3dbc7160f551f6

MSF模块:

https://www.php.cn/link/8648eb472d453171a22482f5ce0fe653

演示环境:Kali、Windows Server 2008 R2 64位。

Windows服务器需要开启远程桌面服务。

使用方法:

第1步:下载auxiliary模块

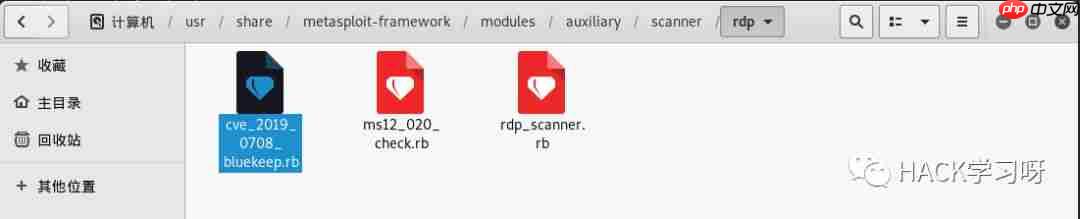

从GitHub下载cve_2019_0708_bluekeep.rb文件,并将其放置在/usr/share/metasploit-framework/modules/auxiliary/scanner/rdp目录下。

第2步:启动MSF

第3步:使用cve_2019_0708_bluekeep检测模块

use auxiliary/scanner/rdp/cve_2019_0708_bluekeep

第4步:设置目标计算机IP

set RHOSTS 192.168.56.133

第5步:开始检测

exploit

如图所示,红框内显示目标计算机存在CVE-2019-0708漏洞。

0x00 Windows环境检测方法

下载地址:https://www.php.cn/link/4dcc45e9d02ac1b27fe544687d823bac

如需密码,解压密码:360

打开即可使用,不做过多演示。

HW行动

看这伤残等级,可能是使用了CVE-2019-0807漏洞。

今日留一线,他日好相见。

作者:dgjnszf

来源:https://www.php.cn/link/d17b9f24d0283dea76343dd18297f806

以上就是利用MSF检测CVE-2019-0708漏洞的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号