cognyte 进行了大规模的研究,深入跟踪和分析了全球活跃攻击者的行为以及地下论坛的讨论。通过这些研究,cognyte 旨在了解攻击者的行为模式和常用漏洞,从而帮助防御方更好地理解和应对攻击者。

Cognyte 对特别活跃的攻击者进行了全面的研究,统计分析了攻击常用的媒介、攻击者的 TTP(战术、技术和程序)、最常用的漏洞、攻击的动机和目标等方面。

研究发现,最大的威胁仍然来自国家支持的攻击者,而黑客主义攻击者的威胁紧随其后。

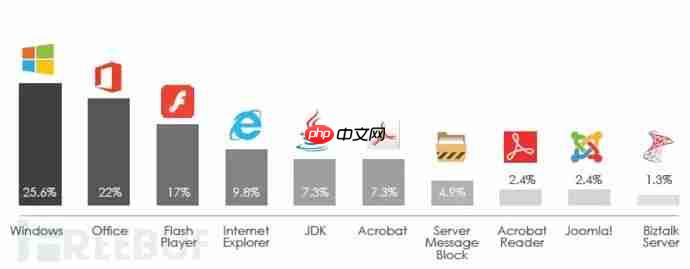

最易受攻击的产品是 Windows 系统和 Office 软件。

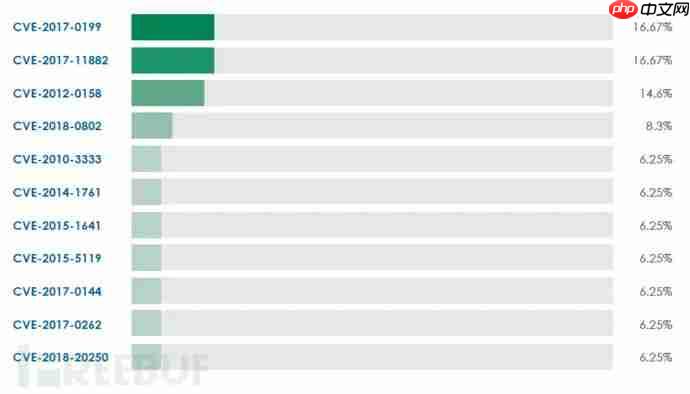

攻击者最常利用的三个漏洞是 CVE-2017-0199、CVE-2017-11882 和 CVE-2012-0158。

美国是受到攻击最多的国家,占比达到 13.2%,其次是中国(9.6%)、英国(8.2%)和法国(6.8%)。

政府、关键基础设施和媒体行业是攻击者最常攻击的目标。

攻击者频繁使用的技术包括失效账户、计划任务和脚本。

通过对地下论坛的讨论进行收集和分析,Cognyte 研究了 2020 年 1 月至 2021 年 3 月期间 15 个网络犯罪论坛的讨论信息。这些讨论揭示了攻击者对哪些已知漏洞感兴趣,为防御方提供了优先关注的线索。

尽管攻击者经常讨论的漏洞可能成为攻击的重点,但实际在地下论坛中被提及最多的漏洞并非是讨论最多的前五个 CVE。在这段期间,ZeroLogon、SMBGhost 和 BlueKeep 是攻击者最关注的漏洞。

大多数漏洞被国家支持的攻击组织或经济利益驱动的网络犯罪分子(如勒索软件)利用,针对全球发起攻击。然而,攻击者关注的仍是旧漏洞,这意味着通过打补丁进行修复可以有效抵御攻击。

在 2020 年疫情期间,攻击者成功利用了已有 9 年历史的 CVE-2012-0158,显示出许多组织在近十年内都没有修补他们的系统。

暗网上最流行的六个漏洞中有五个与微软有关,但即使是微软也难以让用户及时修复漏洞。ZeroLogon 就是一个典型例子,该漏洞允许攻击者访问域控制器并破坏所有活动目录服务。由于修补速度过慢,微软在 1 月份宣布将使用“强制模式”阻止未打补丁系统的活动目录域访问。

2020 年 3 月,微软修复了漏洞 CVE-2020-0796,但直到 10 月,仍有超过十万个 Windows 系统存在漏洞。

地下论坛根据语言的不同,讨论的漏洞也不相同。被监控的地下论坛中有一半是讲俄语的,而西班牙语地下论坛没有明确提及漏洞。

总结而言,了解攻击者的动机与目标、运营模式和技术能力对于实施防御至关重要。通过对暗网市场和地下论坛等恶意平台的跟踪,可以深入理解网络攻击的变化趋势,从而把握防御的节奏和方向。

参考来源

以上就是攻击者最喜欢的漏洞有哪些?来看这份报告的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号