在过去几年中,powershell在offensive安全社区中被广泛应用。然而,随着防御性安全技术的进步,攻击性工具包逐渐从powershell转向反射c#,以规避现代安全产品的检测。这些改进包括脚本块记录、反恶意软件脚本接口(amsi)以及第三方安全供应商针对恶意powershell活动签名的开发。目前,已有多种c#工具包发布,如seatbelt、sharpup和sharpview,适用于攻击生命周期的各个阶段。然而,攻击生命周期中持久性阶段的c#工具包相对缺乏。为此,fireeye mandiant的红队开发了名为sharpersist的新windows持久性工具包。

在红队参与中,获取对组织的初始访问权限需要花费大量时间和精力,因此以可靠的方式维持访问权限至关重要。持久性是攻击生命周期中的关键部分,如下图所示。

一旦攻击者在系统上建立了持久性,他们将能够在断电、重启或网络干扰后继续访问系统。这允许攻击者在网络上长时间保持休眠状态,可能持续几周、几个月甚至几年。建立持久性有两个关键组件:持久性植入和持久性触发,如下图所示。持久性植入指的是恶意payload,例如可执行文件(EXE)、HTML应用程序(HTA)、动态链接库(DLL)或其他形式的代码执行。持久性触发指的是恶意代码的执行方式,例如计划任务或Windows服务。在Windows上可以使用多种已知的持久性触发方法,如Windows服务、计划任务、注册表和启动文件夹等。有关更完整的列表,请参阅MITRE ATT&CK persistence页面。

一旦攻击者在系统上建立了持久性,他们将能够在断电、重启或网络干扰后继续访问系统。这允许攻击者在网络上长时间保持休眠状态,可能持续几周、几个月甚至几年。建立持久性有两个关键组件:持久性植入和持久性触发,如下图所示。持久性植入指的是恶意payload,例如可执行文件(EXE)、HTML应用程序(HTA)、动态链接库(DLL)或其他形式的代码执行。持久性触发指的是恶意代码的执行方式,例如计划任务或Windows服务。在Windows上可以使用多种已知的持久性触发方法,如Windows服务、计划任务、注册表和启动文件夹等。有关更完整的列表,请参阅MITRE ATT&CK persistence页面。

SharPersist概述SharPersist的开发旨在帮助在Windows操作系统上使用多种技术建立持久性。它是一个用C#编写的命令行工具,能够反射性地加载Cobalt Strike的“execute-assembly”命令或任何其他支持反射性加载.NET程序集的框架。SharPersist采用模块化设计,以便将来添加新的持久性技术。还有一些与tradecraft相关的功能已内置到该工具及其支持的持久性技术中,例如文件时间篡改策略和最小化或隐藏运行应用程序。

SharPersist概述SharPersist的开发旨在帮助在Windows操作系统上使用多种技术建立持久性。它是一个用C#编写的命令行工具,能够反射性地加载Cobalt Strike的“execute-assembly”命令或任何其他支持反射性加载.NET程序集的框架。SharPersist采用模块化设计,以便将来添加新的持久性技术。还有一些与tradecraft相关的功能已内置到该工具及其支持的持久性技术中,例如文件时间篡改策略和最小化或隐藏运行应用程序。

SharPersist及其相关使用文档可以在SharPersist FireEye GitHub页面找到。

SharPersist持久性技术截至本文发表时,SharPersist支持的持久性技术及其所需的权限如下表所示。

后门KeePass配置文件

keepass

No

No

Yes

New Scheduled Task

创建新的计划任务

schtask

No

No

Yes

New Windows Service

创建新的Windows服务

service

Yes

Yes

No

Registry

创建/修改注册表键/值

reg

No

Yes

No

Scheduled Task Backdoor

后门现有计划任务及其他操作

schtaskbackdoor

Yes

No

Yes

Startup Folder

在用户启动文件夹中创建LNK文件

startupfolder

No

No

Yes

Tortoise SVN

创建Tortoise SVN hook脚本

tortoisesvn

No

Yes

No

SharPersist示例在SharPersist GitHub上,有关于每种持久性技术的用法和示例的完整文档。以下将重点介绍一些技术。

注册表持久性

SharPersist中支持的注册表项的完整列表如下表所示。

HKLM\Software\Microsoft\Windows\CurrentVersion\Run

用户提供

Yes

Yes

hklmrunonce

HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce

用户提供

Yes

Yes

hklmrunonceex

HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnceEx

用户提供

Yes

Yes

userinit

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Userinit

Yes

No

hkcurun

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

用户提供

No

Yes

hkcurunonce

HKCU\Software\Microsoft\Windows\CurrentVersion\RunOnce

用户提供

No

Yes

logonscript

HKCU\Environment

UserInitMprLogonScript

No

No

stickynotes

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

RESTART_STICKY_NOTES

No

No

在下面的示例中,我们将执行参数验证,然后添加注册表持久性。在添加持久性之前执行验证是最佳实践,因为它将确保你在实际添加相应的持久性技术之前具有正确的参数和其他安全性检查。下图中显示的示例在“HKCU\Software\Microsoft\Windows\CurrentVersion\Run”注册表项中创建名为“Test”的注册表值,其值为“cmd.exe/c calc.exe”。

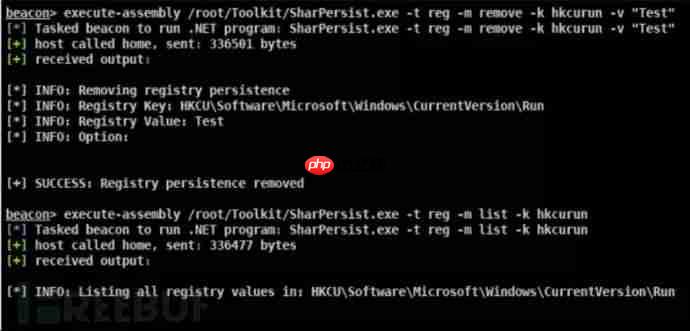

需要删除持久性,可以使用“-m remove”参数,如下图所示。我们正在删除先前创建的“Test”注册表值,然后我们列出了“HKCU\Software\Microsoft\Windows\CurrentVersion\Run”的所有注册表值,以验证其是否已被成功删除。

需要删除持久性,可以使用“-m remove”参数,如下图所示。我们正在删除先前创建的“Test”注册表值,然后我们列出了“HKCU\Software\Microsoft\Windows\CurrentVersion\Run”的所有注册表值,以验证其是否已被成功删除。

启动文件夹持久性

启动文件夹持久性

在此示例中,我们将创建一个名为“Test.lnk”的LNK文件,该文件将放在当前用户的启动文件夹中,并将执行“cmd.exe/c calc.exe”,如下图所示。

同样,你可以使用“-m remove”参数删除启动文件夹持久性,如下图所示。这将从当前用户的启动文件夹中删除LNK文件。

同样,你可以使用“-m remove”参数删除启动文件夹持久性,如下图所示。这将从当前用户的启动文件夹中删除LNK文件。

计划任务后门持久性

计划任务后门持久性

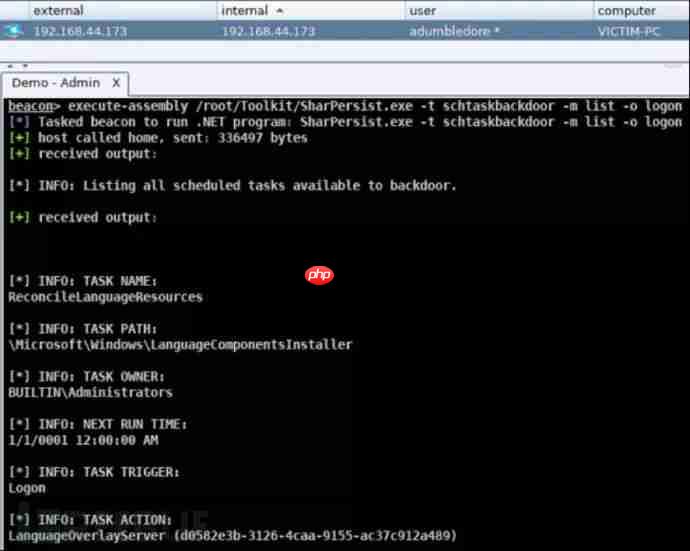

可以将计划任务配置为一次执行多个操作,此技术将通过添加其他操作来后门现有的计划任务。我们需要做的第一件事就是查找一个用于后门的计划任务。在此示例中,我们将后门添加到了一个登录时运行的计划任务中,如下图所示。

一旦我们有了一个我们想要后门的计划任务,我们就可以执行dryrun以确保命令成功运行,然后实际执行该命令,如下图所示。

一旦我们有了一个我们想要后门的计划任务,我们就可以执行dryrun以确保命令成功运行,然后实际执行该命令,如下图所示。

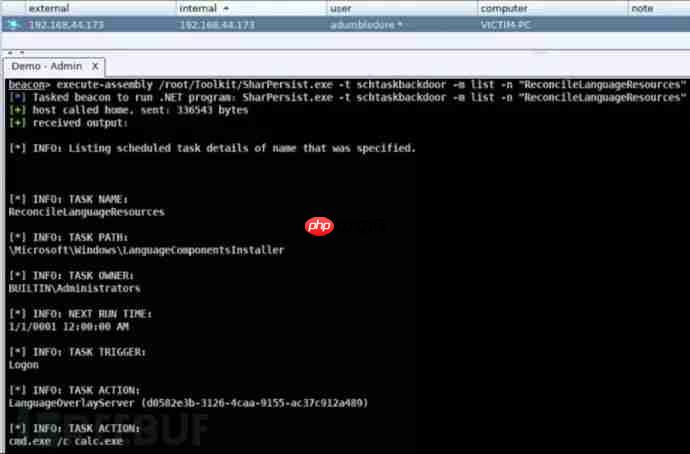

如下图所示,计划任务现在已被我们后门化。

如下图所示,计划任务现在已被我们后门化。

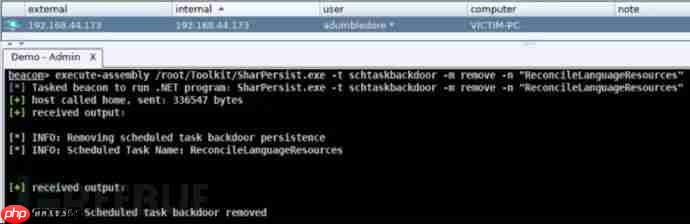

同样,你可以使用“-m remove”参数持久性后门任务,如下图所示。

同样,你可以使用“-m remove”参数持久性后门任务,如下图所示。

总结在Offensive安全社区中,使用反射C#协助攻击生命周期的各个阶段是非常必要的,持久性也不例外。Windows提供了多种持久性技术,安全专家及其对手将继续发现和利用这些技术。

总结在Offensive安全社区中,使用反射C#协助攻击生命周期的各个阶段是非常必要的,持久性也不例外。Windows提供了多种持久性技术,安全专家及其对手将继续发现和利用这些技术。

此工具旨在协助安全专家在攻击生命周期的持久性阶段。通过发布SharPersist,我们希望让人们能够了解Windows中可用的各种持久性技术,以及使用C#而不是PowerShell的方式使用这些持久性技术的能力。

以上就是SharPersist:一款渗透测试中实现Windows系统常驻的套件的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号