Golang中通过Cookie实现会话管理,使用net/http包设置和读取Cookie,结合唯一会话ID跟踪用户状态。示例展示了登录、主页、登出流程,会话信息暂存内存map,但生产环境应使用数据库(如Redis)或加密Cookie存储以提升安全性。为防止CSRF攻击,可采用同步令牌机制,在表单中嵌入与会话绑定的随机令牌并验证,同时推荐使用SameSite属性增强Cookie安全。通过设置Expires或MaxAge控制Cookie过期时间,并在用户活动时调用renewCookie更新有效期,实现会话续订,平衡安全与用户体验。

Golang中会话管理的核心在于跟踪用户的状态,而Cookie则是实现这一目标的关键工具。通过Cookie,服务器可以在客户端存储少量信息,以便在后续请求中识别用户。

Cookie和会话管理是构建用户身份验证和个性化体验的基础。理解它们的工作原理以及如何在Golang中实现,对于开发Web应用程序至关重要。

解决方案

在Golang中,可以使用

net/http

立即学习“go语言免费学习笔记(深入)”;

package main

import (

"fmt"

"net/http"

"time"

"github.com/google/uuid"

)

func setCookie(w http.ResponseWriter, name string, value string) {

cookie := &http.Cookie{

Name: name,

Value: value,

Path: "/", // Cookie的作用域

HttpOnly: true, // 防止客户端脚本访问

Secure: false, // 在HTTPS连接中设置为true

Expires: time.Now().Add(24 * time.Hour), // 设置过期时间

}

http.SetCookie(w, cookie)

}

func getCookie(r *http.Request, name string) (string, error) {

cookie, err := r.Cookie(name)

if err != nil {

return "", err

}

return cookie.Value, nil

}

var sessions = make(map[string]string) // 存储会话信息的简单map

func loginHandler(w http.ResponseWriter, r *http.Request) {

// 假设验证用户名和密码成功

// 生成一个唯一的会话ID

sessionID := uuid.New().String()

// 将会话ID存储在服务器端

sessions[sessionID] = "user123" // 模拟存储用户信息

// 设置Cookie

setCookie(w, "session_id", sessionID)

fmt.Fprintln(w, "Login successful!")

}

func homeHandler(w http.ResponseWriter, r *http.Request) {

// 获取Cookie

sessionID, err := getCookie(r, "session_id")

if err != nil {

http.Redirect(w, r, "/login", http.StatusSeeOther)

return

}

// 验证会话ID

userID, ok := sessions[sessionID]

if !ok {

http.Redirect(w, r, "/login", http.StatusSeeOther)

return

}

fmt.Fprintf(w, "Welcome, %s!\n", userID)

}

func logoutHandler(w http.ResponseWriter, r *http.Request) {

// 获取Cookie

sessionID, err := getCookie(r, "session_id")

if err == nil {

// 删除服务器端的会话信息

delete(sessions, sessionID)

// 清除客户端的Cookie

cookie := &http.Cookie{

Name: "session_id",

Value: "",

Path: "/",

HttpOnly: true,

MaxAge: -1, // 设置MaxAge为负数,立即过期

}

http.SetCookie(w, cookie)

}

http.Redirect(w, r, "/login", http.StatusSeeOther)

}

func loginPageHandler(w http.ResponseWriter, r *http.Request) {

fmt.Fprintln(w, "<h1>Login Page</h1>")

fmt.Fprintln(w, "<form action='/login' method='post'>")

fmt.Fprintln(w, "<input type='submit' value='Login'>")

fmt.Fprintln(w, "</form>")

}

func main() {

http.HandleFunc("/login", loginHandler)

http.HandleFunc("/loginpage", loginPageHandler)

http.HandleFunc("/", homeHandler)

http.HandleFunc("/logout", logoutHandler)

fmt.Println("Server listening on port 8080")

http.ListenAndServe(":8080", nil)

}这个例子展示了如何使用Cookie存储会话ID,并在后续请求中验证该ID。注意,这只是一个非常基础的示例,实际应用中需要更安全的会话管理机制。

直接在内存中存储会话信息(如上面的

sessions

crypto/aes

github.com/gorilla/sessions

github.com/alexedwards/scs/v2

选择哪种方法取决于应用程序的具体需求和安全要求。使用数据库存储会话信息通常是最安全和最灵活的选择,但也会增加一些复杂性。

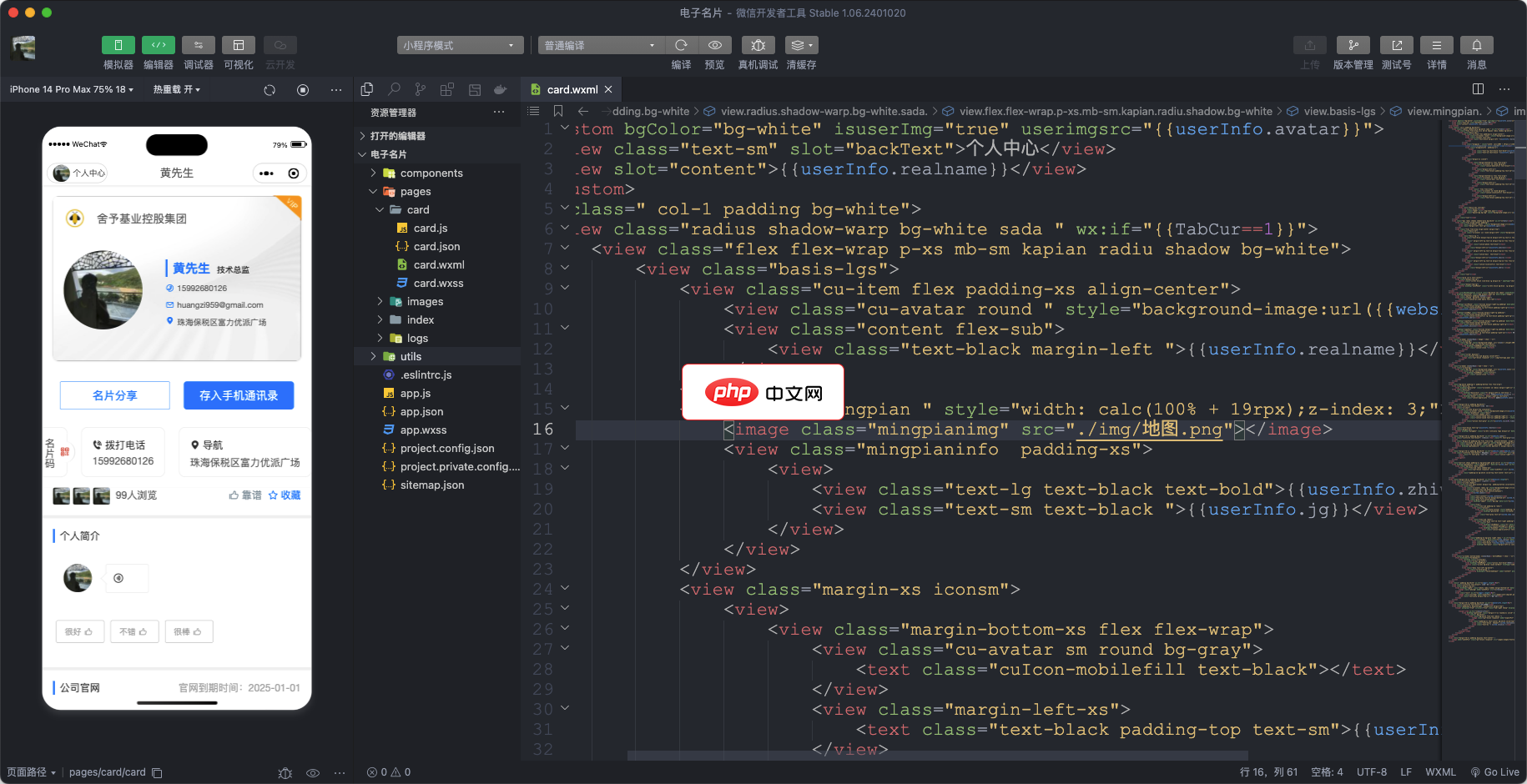

AGECMS商业会云管理电子名片是一款专为商务人士设计的全方位互动电子名片软件。它结合了现代商务交流的便捷性与高效性,通过数字化的方式,帮助用户快速分享和推广自己的专业形象。此系统集成了多项功能,包括个人信息展示、多媒体互动、客户管理以及社交网络连接等,是商务沟通和品牌推广的得力工具。 核心功能:个人及企业信息展示:用户可以自定义电子名片中的信息内容,包括姓名、职位、企业Logo、联系信息(电话、

0

0

跨站请求伪造(CSRF)攻击是一种常见的Web安全漏洞,攻击者利用用户的身份在未经用户授权的情况下执行操作。为了防止CSRF攻击,可以采取以下措施:

Origin

Referer

Origin

Referer

SameSite

SameSite

Strict

Lax

Strict

以下是一个使用同步令牌防止CSRF攻击的示例:

package main

import (

"crypto/rand"

"encoding/base64"

"fmt"

"net/http"

"github.com/gorilla/sessions"

)

var store = sessions.NewCookieStore([]byte("something-very-secret")) // 替换为实际的密钥

func generateCSRFToken() (string, error) {

b := make([]byte, 32)

_, err := rand.Read(b)

if err != nil {

return "", err

}

return base64.StdEncoding.EncodeToString(b), nil

}

func setCSRFToken(w http.ResponseWriter, r *http.Request) (string, error) {

session, _ := store.Get(r, "session-name")

token, err := generateCSRFToken()

if err != nil {

return "", err

}

session.Values["csrf_token"] = token

err = session.Save(r, w)

if err != nil {

return "", err

}

return token, nil

}

func verifyCSRFToken(r *http.Request) bool {

session, _ := store.Get(r, "session-name")

expectedToken := session.Values["csrf_token"]

if expectedToken == nil {

return false

}

return r.FormValue("csrf_token") == expectedToken.(string)

}

func formHandler(w http.ResponseWriter, r *http.Request) {

if r.Method == "POST" {

if !verifyCSRFToken(r) {

http.Error(w, "Invalid CSRF token", http.StatusBadRequest)

return

}

fmt.Fprintln(w, "Form submitted successfully!")

return

}

token, err := setCSRFToken(w, r)

if err != nil {

http.Error(w, "Failed to generate CSRF token", http.StatusInternalServerError)

return

}

fmt.Fprintf(w, `

<form method="POST">

<input type="hidden" name="csrf_token" value="%s">

<button type="submit">Submit</button>

</form>

`, token)

}

func main() {

http.HandleFunc("/", formHandler)

fmt.Println("Server listening on port 8080")

http.ListenAndServe(":8080", nil)

}Cookie的过期时间由

Expires

MaxAge

Expires

MaxAge

为了实现会话续订,可以在用户活动时更新Cookie的过期时间。例如,可以在每次用户访问网站时,将Cookie的过期时间延长一段时间。

以下是一个续订Cookie的示例:

package main

import (

"fmt"

"net/http"

"time"

)

func renewCookie(w http.ResponseWriter, r *http.Request, name string) {

cookie, err := r.Cookie(name)

if err == nil {

cookie.Expires = time.Now().Add(24 * time.Hour)

http.SetCookie(w, cookie)

}

}

func homeHandler(w http.ResponseWriter, r *http.Request) {

renewCookie(w, r, "session_id") // 续订Cookie

// ... 其他处理逻辑 ...

fmt.Fprintln(w, "Welcome!")

}

func main() {

http.HandleFunc("/", homeHandler)

fmt.Println("Server listening on port 8080")

http.ListenAndServe(":8080", nil)

}在实际应用中,需要根据应用程序的需求来选择合适的过期时间和续订策略。过于频繁的续订可能会增加服务器的负担,而过短的过期时间可能会导致用户频繁地重新登录。

以上就是Golang会话管理与Cookie使用示例的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号